Der Anruf kam von einer mir unbekannten Nummer mit kanadischer Vorwahl.

Eine stählerne Stimme am anderen Ende der Leitung begrüßte mich und identifizierte sich als Beamter des kanadischen Militärs.

Er hatte eine Frage: Habe ich ihn über WhatsApp kontaktiert und versucht, ihn um Informationen zu bitten?

Ich machte eine Pause. Als investigativer Reporter bei ProPublica kontaktiere ich ständig viele Menschen. Aber während ich mir den Kopf zerbrach, fielen mir keine Kanadier ein, die ich in letzter Zeit als Quellen heranzuziehen versucht hatte.

„Es scheint, als würde sich jemand für Sie ausgeben“, warnte der Mann.

Ich war ratlos. Wonach fragte Fake Me? Haben sie nur meinen Namen oder auch mein Bild verwendet? Wie konnte ich sicher sein, dass die Person, die mich vor diesem Betrüger warnte, nicht selbst ein Betrüger war?

Der kanadische Beamte versicherte mir, dass er von seiner Regierungs-E-Mail aus eine Nachricht senden würde, um seine Identität zu bestätigen, und dass er Screenshots seines Gesprächs mit Fake Me beifügen würde. Ich dankte ihm und wir tauschten ein paar Höflichkeiten aus. Bevor ich mich verabschiedete, fragte ich ihn, ob er etwas auf den Radar eines investigativen Reporters bringen möchte. (Ohne es überhaupt zu merken, habe ich ihn nach Informationen gefragt. Vielleicht sind „Fake Me“ und „Real Me“ gar nicht so unterschiedlich.)

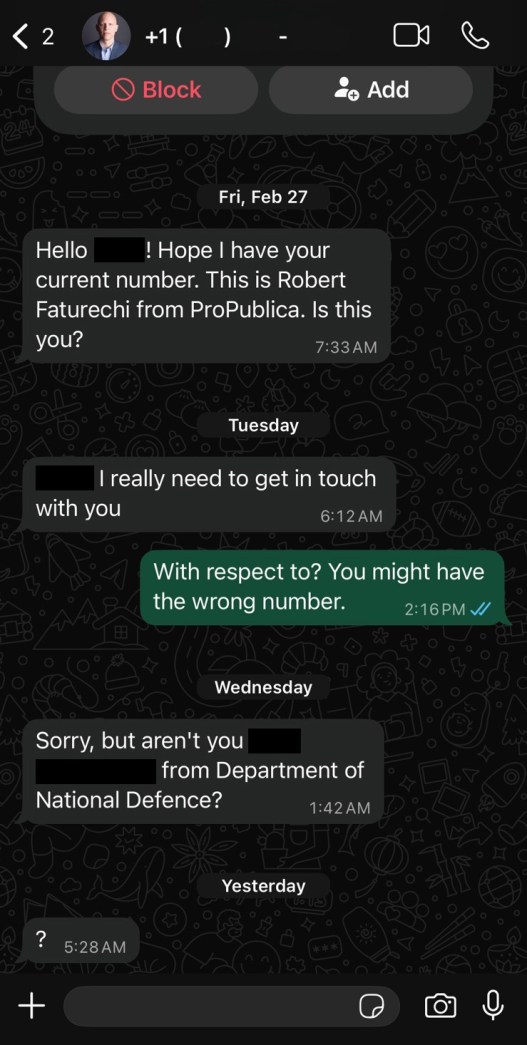

Die Screenshots, die der Kanadier später schickte, zeigten jemanden mit einer Miami-Nummer, der mein ProPublica-Kopffoto als Profilbild verwendete. Ich habe noch nie in Florida gelebt.

„Das ist Robert Faturechi von ProPublica“, schrieb Fake Me. „Ich muss mich unbedingt mit Ihnen in Verbindung setzen.“

Der Kanadier hat mich gebeten, nicht zu viele Details über seine Arbeit öffentlich preiszugeben, aber es geht dabei um den Umgang mit anderen Ländern, darunter auch mit der Ukraine.

Ich habe unser Sicherheitsteam bei ProPublica alarmiert. Sie sagten mir, dass wir kaum etwas tun könnten, außer den Fake-Account an WhatsApp zu melden.

Das taten wir, und ich ließ die Angelegenheit hinter mir – bis ich zwei Wochen später eine weitere Warnung erhielt.

Diesmal war es ein lettischer Geschäftsmann, der sagte, er leite eine Organisation, die Ausrüstung für das ukrainische Militär liefert, und sei an einem Drohnenentwicklungsprojekt mit ukrainischen Streitkräften beteiligt.

“Hey!” Der Lette hat mir auf LinkedIn geschrieben. „War gut, auf Signal zu chatten! Lasst uns auch hier in Kontakt treten!“

Das einzige Problem war, dass ich noch nie mit ihm über Signal, die verschlüsselte Messaging-App, gechattet hatte.

Der Lette kontaktierte mich auf LinkedIn, weil er befürchtete, nicht mit Real Me auf Signal zu sprechen. Er schickte Screenshots von jemandem, der mein Porträtfoto verwendete und behauptete, ich zu sein.

„Verstehe ich recht, dass Sie ein Experte auf dem Gebiet der UAVs sind?“ Fake Me hatte dem Letten eine Nachricht geschickt und dabei auf unbemannte Luftfahrzeuge verwiesen, eine schicke Bezeichnung für Drohnen.

„Meine Kunden“, erklärte der Betrüger, „sind besonders am Einsatz von UAVs in der Ukraine interessiert.“

Der Lette hatte angeboten, das Thema in einem Telefonat zu besprechen, aber Fake Me (der ein Mann oder eine Frau sein konnte) lehnte mit der Begründung ab, dass es ihnen nicht „wohl“ sei, am Telefon zu reden. Sie baten darum, das „Gespräch in schriftlicher Form“ fortzusetzen oder ob der Lette „eine Sprachnachricht zu diesem Thema aufzeichnen könne“.

Der Lette wurde misstrauisch und bestand auf einem Videoanruf. Fake Me gab nach und schickte ihm Schritt-für-Schritt-Anleitungen, von denen es hieß, dass sie zu einem sicheren Video-Chat führen würden, aber das schien tatsächlich ein Versuch gewesen zu sein, den Letten dazu zu bringen, den Zugriff auf sein E-Mail-Konto aufzugeben.

Der Lette blockierte schließlich Fake Me.

Die Nachahmungen waren beunruhigend. Die investigative Berichterstattung ist schwierig genug, da das Vertrauen der Öffentlichkeit in die Medien so gering ist und die Machthaber ihre Angriffe auf Journalisten verstärken. Wenn Betrüger potenziellen Quellen einen weiteren Grund zur Sorge geben, wird unsere Arbeit nur noch schwieriger.

Ich kann nicht sicher sein, was Fake Me vorhat, aber sich auf diese Weise als Journalist auszugeben, scheint die neueste Entwicklung in der Online-Täuschung zu sein. ProPublica hat die dunkle Welt des Schweineschlachtens aufgezeichnet, in der Menschenhändler in Asien ihre Opfer dazu zwingen, Menschen zu betrügen, indem sie sich als Freunde oder potenzielle romantische Interessen ausgeben. In diesen Fällen ist Bargeld das Ziel.

Aber manchmal besteht das Ziel darin, sensible Informationen zu stehlen. Und selbst raffinierte Akteure können Opfer sogenannter Phishing-Angriffe werden, bei denen sich Betrüger als legitime Unternehmen ausgeben. Einer der bemerkenswertesten und möglicherweise folgenreichsten Vorfälle war, als John Podesta, Vorsitzender der Präsidentschaftskampagne 2016 von Hillary Clinton, Opfer einer E-Mail wurde, die angeblich eine Google-Sicherheitswarnung war und Hackern Zugriff auf sein persönliches Gmail-Konto verschaffte. Tausende seiner E-Mails, von denen einige Clinton und der Demokratischen Partei ziemlich schadeten, wurden online veröffentlicht.

Anhand der Screenshots, die mir der Kanadier und der Lette geschickt haben, konnte ich erkennen, dass Fake Me nicht nach Kreditkarteninformationen fragte oder jemanden dazu drängte, eine Geschenkkarte zu kaufen. Es schien sich nicht um einen Betrug zum Geldverdienen zu handeln.

Ich bin mir nicht sicher, an wen sie sich sonst noch gewandt haben, aber in beiden Fällen wurde ich darauf aufmerksam gemacht, dass Fake Me offenbar ein Interesse an ausländischen Militärs hatte. Vielleicht eine schwerfällige Geheimdienstoperation?

Ich habe versucht, Fake Me über die Telefonnummer anzurufen, unter der sie den kanadischen Verteidigungsbeamten erreicht hatten. Ich erhielt eine aufgezeichnete Nachricht, dass die Leitung nicht in Betrieb sei.

Bei Signal und WhatsApp klingelte und klingelte die Nummer, ohne dass eine Antwort erfolgte.

Gegen den zweiten Identitätswechsel konnten wir noch weniger tun als gegen den ersten.

Signal speichert äußerst wenige Informationen über seine Benutzer. Es weiß, wann jemand sein Konto zum ersten Mal erstellt hat und welche Telefonnummer er dabei verwendet hat, speichert jedoch nichts darüber, wem er Nachrichten sendet. Das ist beabsichtigt. Der Hands-off-Ansatz ist einer der Gründe, warum es für Journalisten eine sichere Plattform ist, um sicher mit Quellen zu sprechen. Aber es macht es auch schwierig, Betrügerkonten zu fangen. Warnsignale wie das Versenden von Nachrichten mit verdächtigen Links können von Signal nicht erkannt werden. (WhatsApp kann den Inhalt von Nachrichten nicht sehen, es sei denn, ein Benutzer meldet sie. Es hat die Möglichkeit zu sehen, an wen seine Benutzer Nachrichten senden, aber ein Sprecher sagte, es sei selten, dass das Unternehmen diese Daten speichert.)

Cooper Quintin, ein Technologe bei der gemeinnützigen Electronic Frontier Foundation für digitale Privatsphäre, sagte, er habe noch nie von einem Fall wie meinem bei Signal gehört. Aber insgesamt bemerkte er einen Aufschwung bei Betrügereien in der sicheren Messaging-App. Signal tue, was es könne, sagte er, beispielsweise durch das Hinzufügen einer Funktion, die potenzielle Spammer verlangsamt, die versuchen, in kurzer Zeit viele Nachrichten zu versenden. Signal macht auch Links von unbekannten Absendern nicht anklickbar. Aber es gebe Grenzen für das, was Signal tun könne, ohne den typischen Datenschutz seiner Nutzer zu gefährden, sagte er.

„Das passt in die Richtung. Je beliebter Signal wird, desto mehr Angreifer beginnen, es als potenzielle Plattform für Angriffe zu betrachten“, sagte Quintin, der darauf bestand, dass wir uns per Video-Chat unterhielten, damit er sicher sein konnte, dass ich kein Online-Imitator war, der ihn wegen der Online-Imitation interviewen wollte.

Auf einigen Plattformen – wie Facebook und Instagram – können Benutzer verifizierte Konten einrichten, bei denen die Website im Wesentlichen bestätigt, dass sie die Person sind, für die sie sich ausgeben. Aber es wäre für Signal nicht machbar, dasselbe zu tun, sagte Runa Sandvik, Expertin für digitale Sicherheit, die für ProPublica in Sicherheitsfragen berät. Die Non-Profit-Organisation, die Signal betreibt, ist klein und die Überprüfung würde Personal erfordern, über das sie nicht verfügt. Noch bedeutsamer sei, sagte sie, dass Signal mehr Informationen über seine Nutzer sammeln müsste, was den Schutz der Privatsphäre, der es so beliebt macht, untergraben würde.

Signal hat zu diesem Artikel keinen Kommentar abgegeben. Ein WhatsApp-Sprecher sagte: „Wir haben eine starke Erfolgsbilanz darin, diejenigen zu verbieten, die versuchen, andere zu betrügen, und Betrügern und ihren Taktiken immer einen Schritt voraus zu sein.“ Der Sprecher sagte, WhatsApp habe „entsprechende Maßnahmen im Einklang mit unseren Richtlinien“ gegen das Konto ergriffen, das mich gefälscht habe, lehnte es jedoch ab, zu sagen, um welche Maßnahme es sich handelte. Im Allgemeinen versucht WhatsApp, Betrugskonten auszumerzen, noch bevor sie gemeldet werden, indem es auf verdächtiges Verhalten überwacht, einschließlich des Versuchs, viele Konten von einem einzigen Standort aus zu eröffnen.

Wenn Sie von jemandem kontaktiert werden, der vorgibt, ein Reporter zu sein, stellt sich heraus, dass der beste Weg, seinen Betrug zu vereiteln, darin besteht, selbst ein wenig zu berichten.

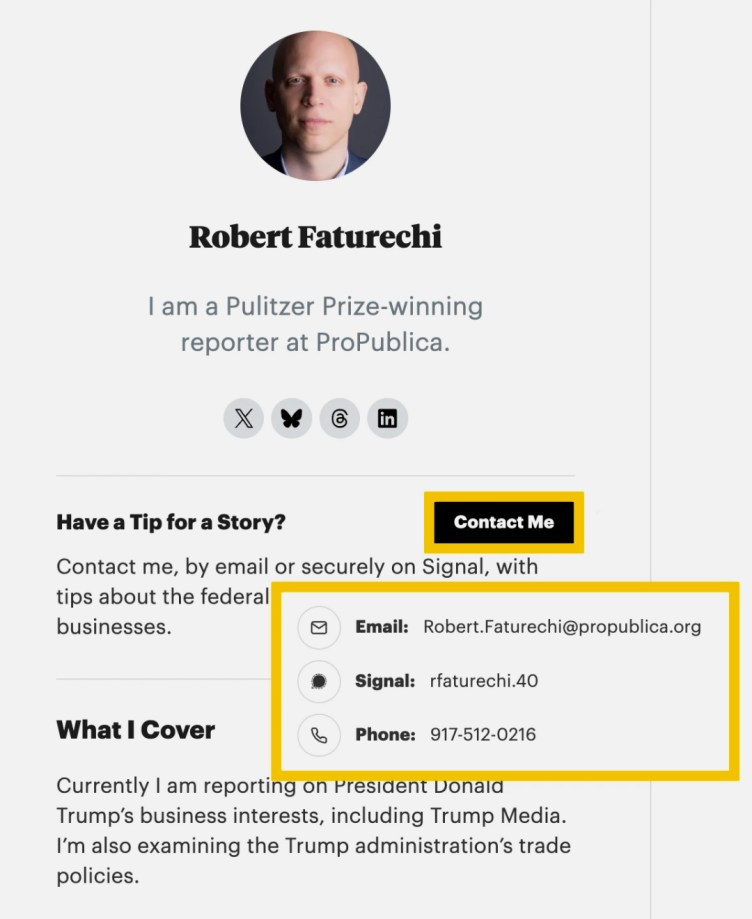

Jeder Journalist bei ProPublica hat eine Biografieseite. Hier ist meiner. Auf meiner Biografieseite finden Sie mein Signal-Handle und meine E-Mail-Adresse, wenn Sie auf die Schaltfläche „Kontakt“ klicken. Sie können jederzeit die Signalinformationen oder die E-Mail-Adresse auf meiner Biografieseite überprüfen, um sicherzustellen, dass ich die Person bin, die Sie kontaktiert.

Das gilt für jeden ProPublica-Reporter: Wir alle haben unsere Signal-Nummern oder Benutzernamen in unseren Profilen und wir alle haben eine E-Mail mit der Endung @propublica.org.

Das Gleiche gilt für Reporter anderer Medien. Wenn sich jemand an Sie wendet und Sie Zweifel haben, überprüfen Sie die Website und die sozialen Konten, um die E-Mail-Adresse oder Signal- oder WhatsApp-Nummern zu überprüfen. Wir haben in den Medien und in veröffentlichten Berichten von Betrügereien gehört, die denen meiner ähneln und auch andere Organisationen betreffen.

Dazu gehören Täuschungen kleineren Ausmaßes. Die New York Times hat kürzlich einen Account auf X gemeldet, der fälschlicherweise behauptet, ein Praktikant bei der Nachrichtenorganisation zu sein. Im Jahr 2023 berichtete Reuters, dass zwei seiner Reporter in China über Instagram- und Telegram-Konten imitiert wurden, um Informationen über Aktivisten zu erhalten, die gegen die COVID-19-Politik des Landes protestierten. Und erst diesen Monat warnte ein Reuters-Korrespondent in Saudi-Arabien seine Follower, dass sich jemand auf WhatsApp als er ausgab.

Es gibt auch ausgefeiltere Kampagnen, vor denen Sie wachsam sein sollten. Die deutsche Regierung veröffentlichte dieses Jahr eine vage Warnung vor einem ihrer Meinung nach wahrscheinlich staatlich geförderten Akteur, der versucht, die Signal-Konten von Regierungsbeamten und Reportern in ganz Europa zu beschlagnahmen. Und letzten Monat gab das FBI bekannt, dass Personen, die mit dem russischen Geheimdienst in Verbindung stehen, sich als Sicherheitsabteilung von Signal ausgeben, um amerikanische Regierungsbeamte und Journalisten dazu zu bringen, Informationen preiszugeben, die es den Hackern ermöglichen würden, ihre Konten zu übernehmen. Sobald sie Zugang hätten, warnte das FBI, könnten sie Gespräche und Kontaktlisten einsehen und als Opfer Nachrichten senden.

Diese Betrügereien sollten jeden beunruhigen, der sich für investigative Berichterstattung interessiert. Im Laufe meiner Karriere habe ich sensible Geschichten verfasst, in denen ich Missstände in Politik, Finanzen, Militär und Strafverfolgung aufdeckte. Viele von ihnen verließen sich auf mutige Personen, die Vertrauen wagten und Informationen weitergaben, manchmal unter echtem persönlichem Risiko. Ich unternehme große Anstrengungen, um meine Quellen zu schützen und sicherzustellen, dass sie dieses Risiko problemlos eingehen können. Wenn potenzielle Quellen daran zweifeln müssen, dass ich der bin, für den ich mich behaupte, ist es möglicherweise weniger wahrscheinlich, dass sie sich darauf einlassen.

Wenn Journalisten im Internet nachgeahmt werden, wie es bei mir der Fall war, sollten sie darüber nicht schweigen, sagte Sandvik.

„Wenn es passiert, machen Sie es sehr öffentlich, was Sie jetzt tun“, sagte sie. „Lassen Sie die Leute wissen, dass dies geschieht, damit die Leute, wenn sie von Ihnen hören, wissen, dass sie darauf achten müssen.“

#Wer #hat #sich #als #dieser #ProPublicaReporter #ausgegeben #ProPublica